我々は、アクセス制御に関わる本物のクラウドを装った、サイバーセキュリティプロバイダに関する顧客との話し合いを行うことができました。彼らは、クラウドベースを装ったアクセス制御システムへの商品を販売していました。しかし、それは本物のクラウドベースとは異なった別のものであることが判明しました。これは、単なるリモートサーバー上で動作する従来のソフトウェアを、クラウドソリューションと呼んでいるだけのものでした。

本物のクラウドソリューションは、マルチテナントであり、必要に応じて拡張し、使用量に応じて料金を支払います。本物のクラウドコンピューティングNISTの定義が広く受け入れられており、クラウドコンピューティングの5つの本質的な特徴を綴っています。偽のクラウドサービスにはどれも該当しません。

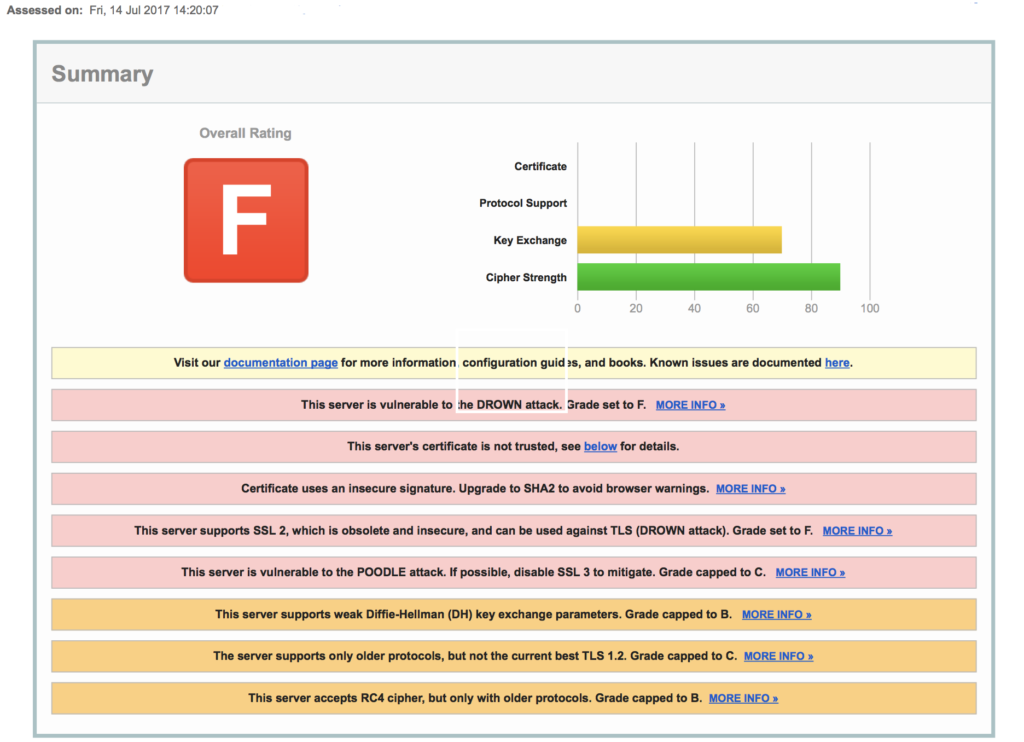

我々は、この顧客にクラウドアクセスと呼んでいる「サーバー」のIPアドレスを尋ね、無料セキュリティスキャンを実行しました。しかし、すぐにセキュリティの「F判定」カテゴリーに分類されました。これは、ハッカーが問題なく簡単に入り込む可能性が高いという意味です。あなたが簡単に彼らのサービスを得られるように、ハッカーたちも簡単に情報を得ることができるため、とても危険な状態です。例えるなら、フロントドアがロックされていないだけでなく、泥棒(ハッカー)が自由に出入りできるようにドアが開いている状態です。

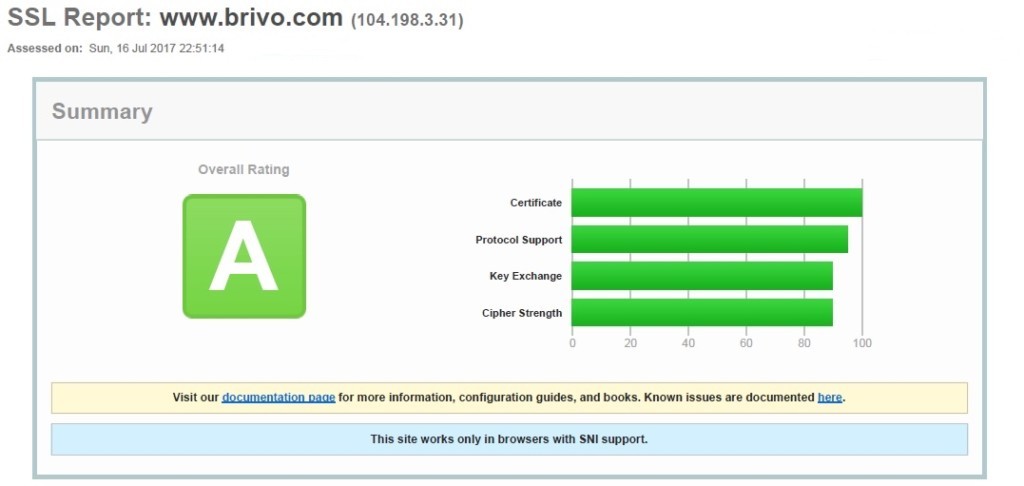

一方で、Brivo OnAirアクセス制御システムに対して同様のスキャンを実行し、以下の報告「A判定」を受けました。ご覧のように、このシステムは緊密で安全という結果です。専門家によって管理される、本物のクラウドシステムです。

現在、物理的セキュリティ業界で問題となっているのは、虚偽・誇大広告です。偽のクラウドデータシートの一例として次に挙げられます:

- 2048 bit 証明書SSL暗号化

- ハードウェア暗号化TLS 1.2 (トランスポート層のセキュリティ)

- 99.999% 稼働率

- セキュリティとパフォーマンスに特化した分散型サーバーアー構造

- フィールドハードウェアによるTLS暗号化

- 二要素認証

- 固有の冗長性

- リアルタイムアラームイベント – ゼロ遅延

- 脆弱性テスト – VeracodeとAmazon Web Servicesによる実証済みの継続的なサードパーティの脅威監視と脆弱性スキャンを組み合わせる

これらはすべて本当に良く思えますが、そのほとんどが真実ではないか、その一部は全くの無関係です。ここに事実はあります:

- 彼らは第三者による脆弱性テストを継続していません。我々が行った単純なアマチュアスキャンでも、矯正されていない10種類の脆弱性が発見されました。もしかしたら、彼らはスキャンしているかもしれません。しかし彼らは、その脆弱性について何も行っていないことがわかります。

- 光の速度よりも速く進む方法が開発されていない限り、ゼロ遅延はありえません。

- レポートによると、TLS 1.2は動作しておらず、代わりに古いバージョンが実行されていることが判明しました。

- Amazon Web Services(AWS)上で動作する以上、99.999%の稼働時間は得られません。なぜならAmazonがそれに近いものですら保証していないからです。Amazonのシステム全体に問題が起こりうるような可能性があるため、複数のサーバーを稼働させるリスクは負わないからです。

- 「固有の冗長性?」 冗長性は決して固有なものではなく、実際に構築しなければならないものです。

ストーリーの道徳性:買い手は注意してください。物理的セキュリティの世界では、疑うことを知らない人を対象とした「クラウド」と「SAAS」ソリューションを販売している詐欺師がいます。とても痛い目に遭うことになります。

ご忠告・アドバイス:

- 意思決定をするときには、IT担当者・専門家に相談してください。

- 新しいベンダーがデータシート上にの情報すべてを信頼しないでください。

- 会社を経営する人々の評判を見てください。

- リファレンス/参照を確認してください。

- 本物のサイバーセキュリティを備えた本物のクラウドソリューションであることを確認してください。

あなたに興味があるかもしれない他の投稿